Eksploit bukti konsep (PoC) untuk CVE-2024-29847, terdapat kelemahan pada pelaksanaan kod jauh (RCE) yang kritikal dalam Pengurus Titik Akhir Ivanti, yang mana ianya kini dikeluarkan secara terbuka, dan menjadikannya penting untuk semua pengguna mengemas kini peranti.

Kelemahannya ialah pada penyahserialisasian isu data tidak dipercayai yang memberi kesan kepada Pengurus Titik Akhir Ivanti sebelum SU6 dan EPM 2022, yang telah ditetapkan sebagai sebahagian daripada kemas kini September 2024 pada 10 September 2024.

Kerentanan itu ditemui oleh penyelidik keselamatan Sina Kheirkhah (@SinSinology), yang melaporkannya melalui Zero Day Initiative (ZDI) pada 1 Mei 2024.

Penyelidik yang sama juga kini telah menerbitkan butiran penuh tentang bagaimana CVE-2024-29847 boleh dieksploitasi, yang mungkin akan mencetuskan serangan di alam liar.

Kecacatan pada CVE-2024-29847.

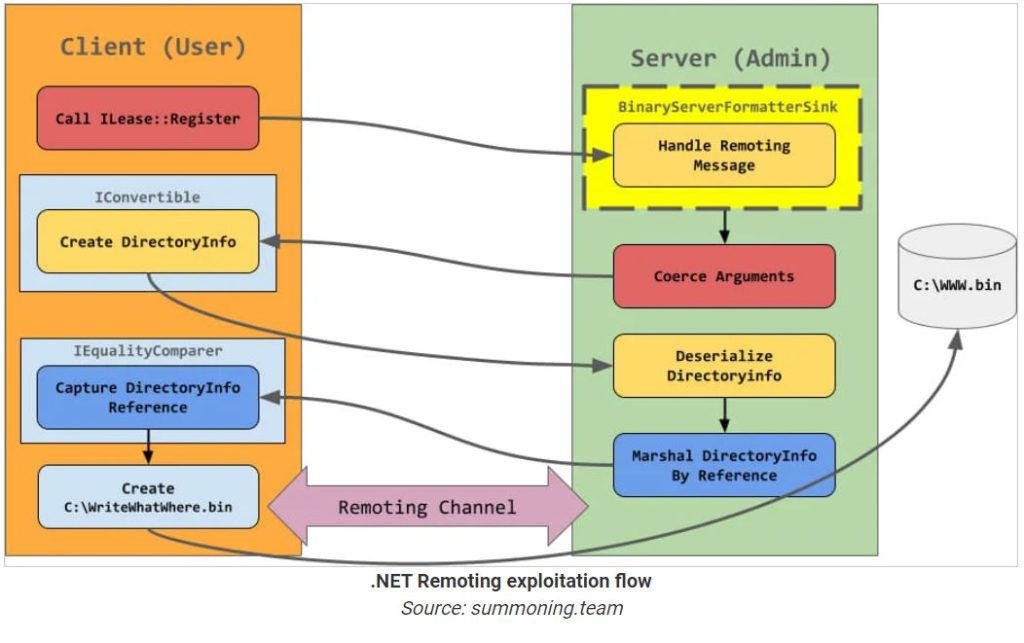

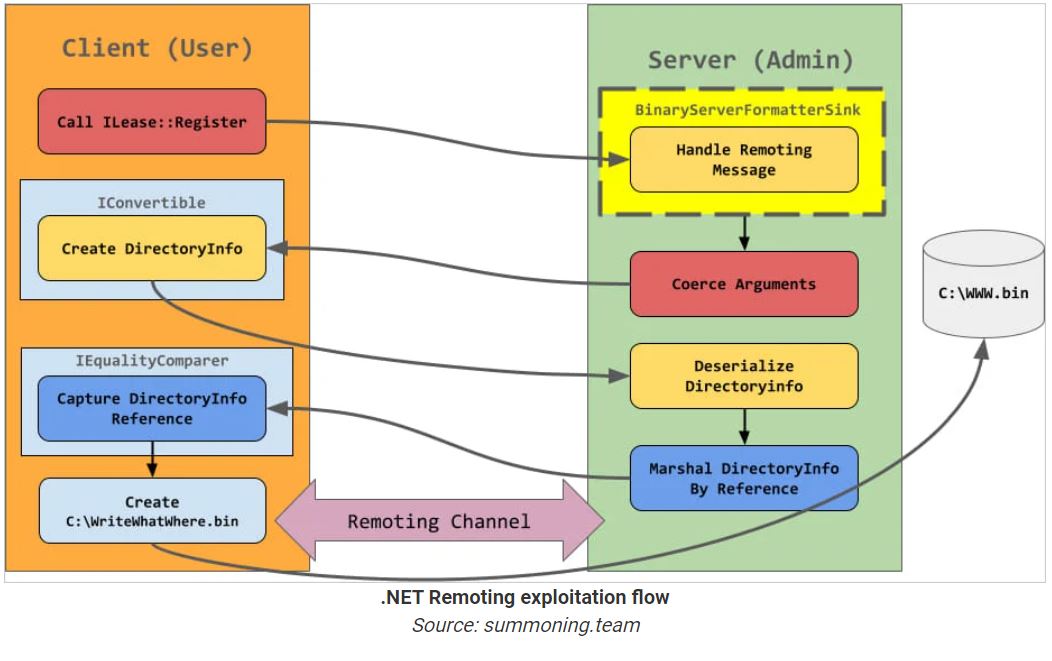

Punca kelemahan terletak pada penyahserikatan yang tidak selamat dalam AgentPortal.exe boleh laku, khususnya, kaedah OnStart perkhidmatan, yang menggunakan rangka kerja Microsoft .NET Remoting yang tidak digunakan untuk memudahkan komunikasi antara objek jauh.

Perkhidmatan ini mendaftarkan saluran TCP dengan port yang diperuntukkan secara dinamik dan tiada penguatkuasaan keselamatan, membolehkan penyerang jauh menyuntik objek berniat jahat.

Aliran serangan Kheirkhah melibatkan pembuatan Hashtable yang mengandungi objek bersiri untuk dihantar ke titik akhir yang terdedah, yang, selepas penyahserikatan, melaksanakan operasi sewenang-wenangnya dengan memanggil kaedah pada objek DirectoryInfo atau FileInfo.

Ini membolehkan penyerang melakukan operasi fail seperti membaca atau menulis fail pada pelayan, termasuk cangkerang web yang boleh melaksanakan kod sewenang-wenangnya.

Dicatat dalam penulisan bahawa penapis jenis rendah mengehadkan objek mana yang boleh dinyahsiri. Walau bagaimanapun, menggunakan teknik yang diterangkan oleh James Forshaw, adalah mungkin untuk memintas mekanisme keselamatan.